GDPR : l’essentiel à savoir

DataLa GDPR (General Data Protection Regulation ou Règlement général sur la protection des données) est la dernière régulation votée par le Parlement européen concernant la sécurité des données individuelles, entrant en application le 25 mai 2018.Son objectif est double : donner davantage de contrôle aux citoyens européens sur leurs données privées et simplifier les régulations inhérentes à ces données pour les organisations.

Clever Net Systems vous propose dans cet article un résumé des points à prendre en compte pour votre entreprise.

Comment j’ai déployé Ceph en PROD : épisode 4

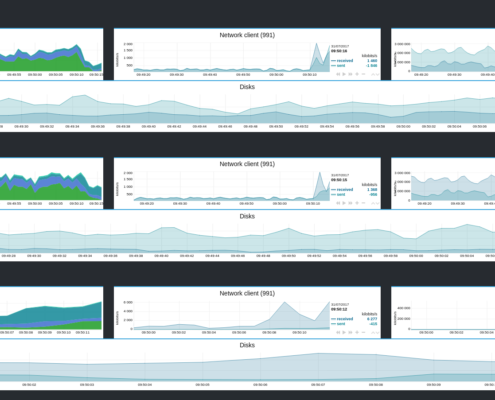

Data, InfrastructuresComme promis en fin de l'article précédent, passons maintenant par la case "Monitoring". Cette étape est indispensable pour la suite des opérations. En effet cela va nous permettre de mesurer l'impact des différents benchmarks sur l'infrastructure Ceph.

Comment j’ai déployé Ceph en PROD : épisode 3

Data, InfrastructuresSi vous avez bien lu l'épisode précédent vous devriez vous souvenir du postulat final: "le datacenter 3 semble isolé par rapport au reste du réseau". Toutefois, les serveurs présents dans le fameux datacenter étant tous accessibles en SSH, répondent au ping. En revanche, impossible pour le monitors présents sur place de rejoindre le cluster.

Comment j’ai déployé Ceph en PROD : épisode 2

Data, InfrastructuresChose promise, chose due, suite à la création de la VM d’administration dans l’épisode précédent, l’installation de Ceph-deploy peut commencer !

Comment j’ai déployé Ceph en PROD : épisode 1

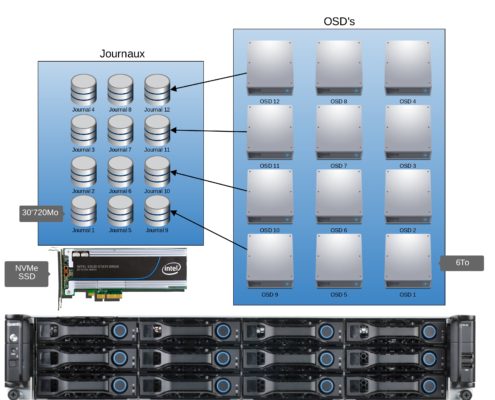

Data, InfrastructuresL'infrastructure Ceph est actuellement composée de 3 serveurs monitors ainsi que de 3 OSD. Pour les adeptes des mathématiques, il y a effectivement 4 OSD sur la photo mais seulement 3 ont été rackés et configurés pour l'instant ;).

Piratage, ransomwares et fuites de données sensibles : comment les éviter ?

DataDébut mars 2017, WikiLeaks dévoilait des milliers de documents officiels sur les pratiques de piratage utilisées par la CIA (Central Intelligence Agency), l'une des agences de renseignement les plus connues des Etats-Unis. À ce jour, il s'agit de la plus importante diffusion de documents confidentiels de la CIA.

Anonymisation des environnements de tests et de développement de vos applications sensibles

DataDans le cycle de développement et de maintenance d’une application, il est souvent nécessaire de mettre à disposition des équipes techniques (internes ou externes) une base de données représentative de l’environnement de production afin, par exemple, de reproduire un bug spécifique ou de valider une mise à jour critique.L’anonymisation consiste à construire une copie de la base de données de production dont les données sensibles sont substituées par des valeurs neutres, avec des caractéristiques similaires et surtout irréversibles.

PME romandes : Les clés pour réussir votre investissement logiciel

Data, News, Web & logicielsPour 2017, vous envisagez éventuellement d'investir dans un logiciel informatique pour optimiser certains aspects de votre activité mais vous vous sentez perdu face à la jungle des offres et le jargon informatique abondant.Vous aimeriez pouvoir vous concentrer pleinement sur votre cœur de métier, le développement de votre business tout en simplifiant vos process et en réduisant vos coûts. Vous vous dites qu'un logiciel spécifique pourrait très certainement répondre à votre besoin mais vous vous interrogez encore sur les raisons, avantages, coûts pour investir dans ce logiciel. Cet article vous donne les clés pour mieux comprendre les aspects fondamentaux et les choix à entreprendre pour votre transformation digitale.

Industrialisez vos bases de données MySQL avec PXC et ClusterControl

Data, InfrastructuresDe nombreux outils en entreprise sont conçus pour fonctionner avec les bases de données MySQL : applications PHP, Java, sites web, e-commerce, CMS et CRM open source, etc. Certaines de ces applications sont critiques dans votre système d'information et leur panne pourrait pénaliser lourdement votre activité.Il est courant de mettre en place de solides clusters Oracle ou Microsoft SQL Server qui sont accompagnés de puissantes interfaces de gestion, de déploiement et de monitoring.Alors qu’en est-il avec MySQL ?

Running a Percona XtraDB Cluster on RHEL 7

DataTo operate a PXC cluster under RHEL / CentOS 6, you pass the appropriate argument to a service script:service mysql start to start this cluster's node

service mysql bootstrap-pxc to start this node as the first node of the cluster

…